Enumeração

Simulação de levantamento de informação

Introdução

Hoje estaremos realizando um teste em cima do site da Unicarioca. Este teste consiste em levantar informações sobre o site, tais como:

- Links.

- IPs.

- Onde esta hospedado.

Essas informações serão de grande valia, pois com elas poderemos dar inicio a descobrir falhas. Lembrando que este teste será controlado e qualquer falha encontrada será reportada para a equipe de suporte da Unicarioca.

Todo e qualquer teste realizado em um site, terá que ter uma aprovação da companhia, pois caso você não possua você irá enfrentar processos.

Distribuição

Iremos utilizar o Back track 5 r3. Não entrarei na questão de como instalar e o do porque esta utilizando ele, pois existem várias distribuições voltada para a área de segurança.

Você pode baixar a versão do Back Track atualizada no site: http://www.backtrack-linux.org/downloads/

Prática

Primeiro iremos realizar a cópia do site para dentro de nossa máquina. Este procedimento será útil para sabermos os IPs utilizados e links relacionados.

No terminar execute o seguinte comando:

Neste comando estamos criando um novo diretório, onde irá conter informações referente ao algo em questão.

# mkdir -m 777 unicarioca

Entrando dentro do diretório criado acima.

# cd unicarioca/

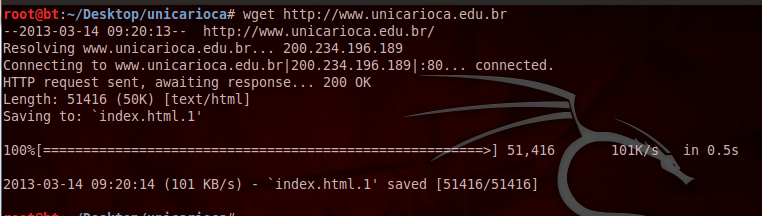

Nesta etapa estaremos copiando para dentro da pasta criada o arquivo index.html, nada mais que a página principal do algo.

# wget http://www.unicarioca.edu.br

Irá lista o arquivo baixado.

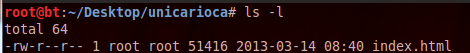

# ls -l

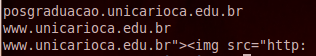

Neste procedimento iremos realizar uma pesquisa em cima do aquivo baixado. Irá nos retornar tudo referente a link do site da página principal.

# grep “href=” índex.html

No comando informado, estamos realizando um filtro em cima da consulta. Como retorno teremos somente o endereço dos links.

# grep “href=” index.html | cut -d”/” -f3

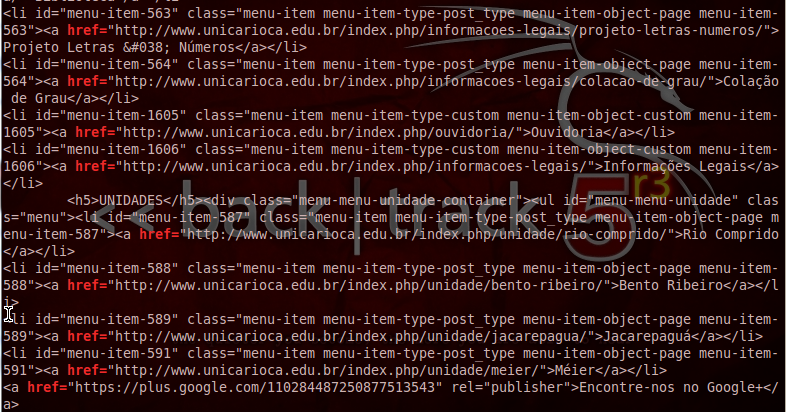

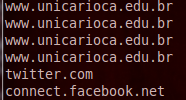

Neste comando estaremos realizando um filtro maior ainda, levando em consideração somente a palavra unicarioca.edu.br e eliminaremos duplicatas.

# grep “href=” index.html | cut -d”/” -f3 | grep unicarioca.edu.br | sort -u

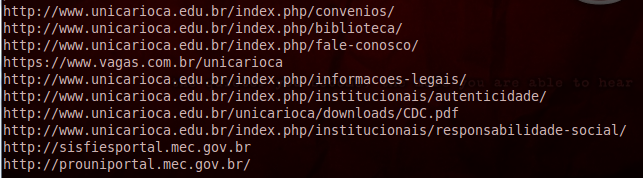

Agora, iremos utilizar uma ferramenta chamada list-urls.py para mostrar informações sobre o site da unicarioca. Esta ferramenta foi desenvolvida em Python e já encontrasse na versão mais atual do BT.

A localização da ferramenta:

# cd /pentest/enumeration/list-urls/

Para realizar um teste no alvo, execute o seguinte comando:

# ./list-urls.py http://www.unicarioca.edu.br

Será retornado uma tela contendo todos os caminhos e sites relevantes que a página principal do algo possui.

Agora iremos salvar informações referente ao site e endereço de cada, para tentarmos descobrir o FQDN deles.

# cd –

# grep “href=” index.html | cut -d”/” -f3 | grep unicarioca.edu.br | sort -u | unicarioca.txt

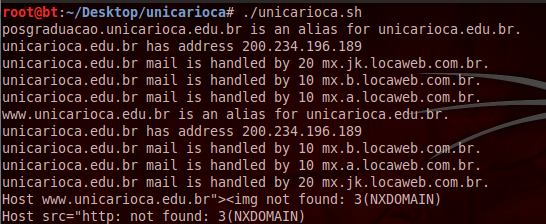

Iremos criar um script que irá resolver o nome para IP do endereços capturados.

# vim unicarioca.sh

Dentro do arquivo digitar:

#!/bin/bash

for hostname in $(cat unicarioca.txt); do

host $hostname

done

Dê permissão de execução ao script criado acima:

# chmod 755 unicarioca.sh

Agora iremos executar o script criado:

#./unicarioca.sh

Podemos melhorar a saída para que nos informe somente o IP do servidor do algo.

Vamos editar o script e adicionar somente um detalhe:

# vim unicarioca.sh

#!/bin/bash

for hostname in $(cat unicarioca.txt);do

host $hostname | grep “has address”

done

Execute novamente o script e você terá uma saída bem melhor.

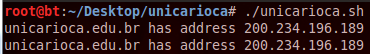

Caso queira criar um arquivo contendo apenas os IPs do algo, edite o script criado acima:

# vim unicarioca.sh

Adicione:

#!/bin/bash

for hostname in $(cat unicarioca.txt);do

host $hostname | grep “has address” | cut -d” “ -f4 | sort -u

done

Execute novamente o script:

# ./unicarioca.sh > ips-unicarioca.txt

Pronto!!!

Lembrando as primeiras etapas são as mais importantes para um ataque, pois teremos que levantar todas as informações possíveis sobre um algo. Sei que é um porre, mas vale a pena, pois muitas empresas deixam:

- Caminhos ocultos de links da página.

- Informações de sites e empresas que possam estar trabalhando em conjunto.

- Usuário e senhas no documento em HTML.

- Entre outros fatores.

Dúvidas entrar em contato com seu professor/eu:

Nome: Erick Martinez

E-mail: martinezlinux@gmail.com

Celular: (21) 8741-2402

Skype: proferick